الامن الالكتروني

الأمن الإلكتروني هو حماية أجهزة الكمبيوتر والخوادم والأجهزة المحمولة والأنظمة الإلكترونية والشبكات والبيانات من الهجمات الضارة. يُعرف أيضًا بأمن تكنولوجيا المعلومات أو أمن المعلومات الإلكترونية. يُستخدم هذا المصطلح في سياقات مختلفة من الأعمال إلى الحَوسبة المتنقلة، ويمكن تقسيمه إلى عدة فئات شائعة:

- أنواع التهديدات: تشمل التهديدات الإلكترونية الشائعة الفيروسات وبرمجيات التجسس وبرامج الفدية (Ransomware) والهجمات الموزعة للخدمة (DDoS) والاختراقات والاحتيال الإلكتروني وغيرها.

- أهمية التوعية الأمنية: يعتبر التوعية الأمنية من أهم العوامل لتعزيز الأمان الإلكتروني، حيث يتم تعليم المستخدمين كيفية التعرف على التهديدات والتصرف بشكل صحيح لتجنب الوقوع في فخ الاحتيال الإلكتروني.

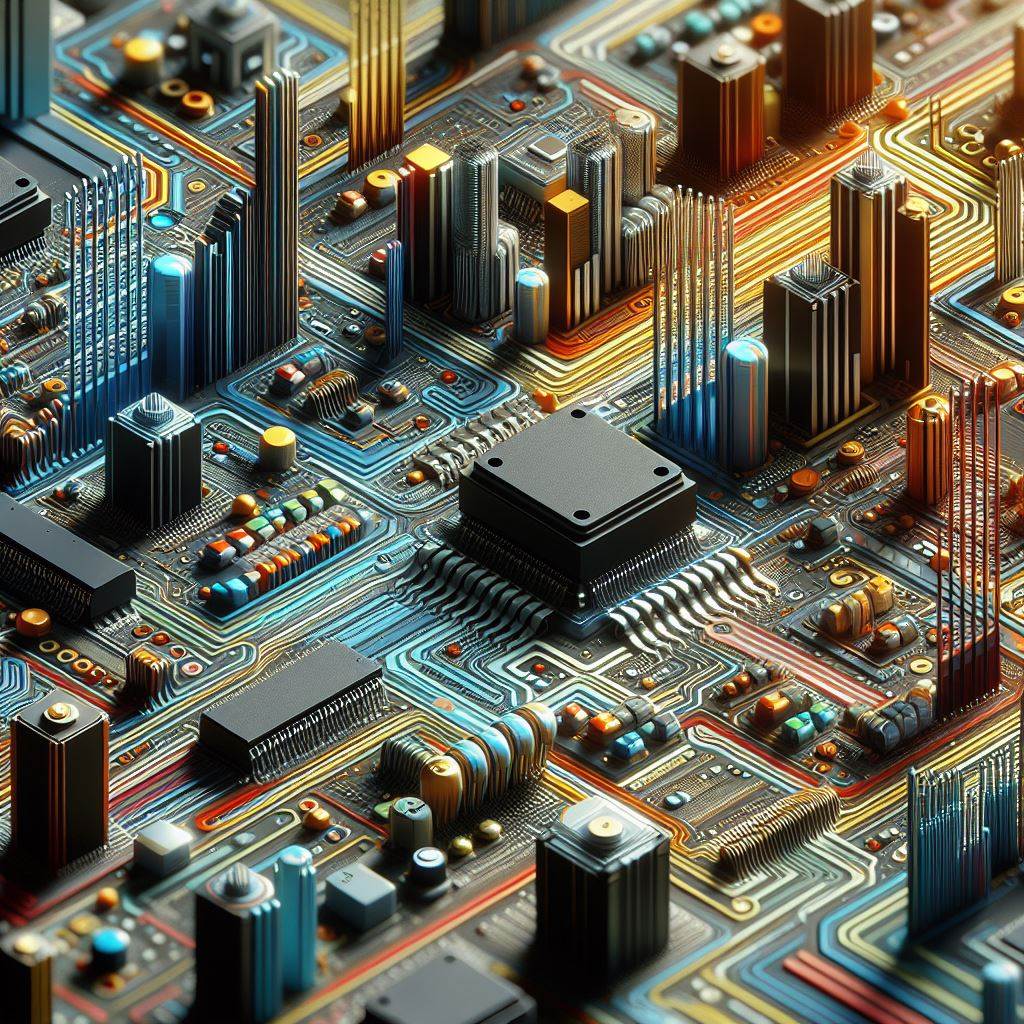

- تقنيات الحماية: تشمل تقنيات الحماية الإلكترونية استخدام الجدران النارية، وبرامج مكافحة الفيروسات والبرمجيات الضارة، وأدوات اكتشاف التسلل، وتقنيات التشفير، وأنظمة إدارة الهوية والوصول.

- تحديث البرمجيات والأنظمة: من المهم تحديث البرامج والأنظمة بانتظام لسد الثغرات الأمنية التي يمكن أن تستغلها الهجمات السيبرانية.

- التشفير: يستخدم التشفير لحماية البيانات من الوصول غير المصرح به عن طريق تحويلها إلى شكل غير قابل للقراءة إلا بواسطة الأشخاص المخولين.

- إدارة المخاطر: يعتمد الأمن الإلكتروني على تحليل الأخطار وإدارتها بشكل فعال، بما في ذلك تقييم الضعف وتقديم التوصيات لتعزيز الأمان.

- الامتثال والتشريعات: تتطلب العديد من الصناعات الالتزام بمعايير الأمان والخصوصية، مثل GDPR في الاتحاد الأوروبي وHIPAA في مجال الرعاية الصحية في الولايات المتحدة، وهذا يتطلب من الشركات اتخاذ إجراءات لضمان الامتثال.

- الهجمات المستهدفة: يتعرض الأفراد والشركات لهجمات استهداف مباشر، والتي يمكن أن تشمل الاختراقات الهدفة والاحتيال بالتصيد والاختراقات المستهدفة على البنية التحتية للشبكة.

- تطوير المهارات: يحتاج محترفو الأمن الإلكتروني إلى مهارات تقنية قوية مثل الشبكات والبرمجة والتحليل الأمني، بالإضافة إلى فهم عميق لأحدث التهديدات والتقنيات الدفاعية.

- تقارير الاختراق والتحقيقات: يجب على الشركات والمؤسسات إجراء تقارير الاختراق بانتظام والتحقيق في الحوادث الأمنية لفهم كيفية وقوع الهجمات وتحسين استراتيجيات الأمان المستقبلية.

- أمن الشبكات هو ممارسات حماية شبكة الحاسوب من المتسللين، سواء كانوا من المهاجمين الذين يستهدفون الشبكة أو من البرامج الضارة الباحثة عن أي ثغرة تستغلها.

- أمن التطبيقات يركِّز على إبقاء البرامج والأجهزة بمنأى عن التهديدات، واختراق أي تطبيق قد يتسبب في الوصول إلى البيانات التي تم تصميم التطبيق لحماياتها. ويبدأ الأمن الناجح في مرحلة التصميم، أي قبل فترة طويلة من نشر البرنامج أو الجهاز.

- أمن المعلومات يحمي سلامة البيانات وخصوصيتها عندما تكون مخزَّنة وأثناء نقلها على حدٍ سواء.

- أمن العمليات يتضمن العمليات والقرارات التي تتعلق بمعالجة أصول البيانات وحمايتها. تشمل هذه الفئة الأذونات التي يملكها المستخدمون عند الوصول إلى شبكة معيَّنة والعمليات التي تحدد كيفية تخزين البيانات أو مشاركتها ومكان ذلك.

- التعافي من الكوارث واستمرارية الأعمال تحدد كيفية استجابة مؤسسة ما لحادث أمن إلكتروني أو أي حدث آخر يتسبب في فقدان العمليات أو البيانات. سياسات التعافي من الكوارث تحدد كيفية استرداد المؤسسات لعملياتها ومعلوماتها لاستعادة القدرة التشغيلية نفسها التي كانت عليها قبل الحدث، أما استمرارية الأعمال فهي الخطة التي تستند إليها المؤسسة عند محاولتها العمل من دون موارد معيَّنة.

- تعليم المستخدم النهائي هي الفئة التي تتعامل مع أكثر عامل غير متوقَّع للأمن الإلكتروني، ألا وهو الأشخاص. يمكن أن يُدخل أي شخص عن غير قصد فيروسًا إلى نظام آمن نتيجة عدم اتباع الممارسات الأمنية الجيدة. وبالتالي، تعليم المستخدمين كيفية حذف مرفقات البريد الإلكتروني المريبة وعدم توصيل محركات أقراص USB مجهولة المصدر وتلقينهم دروسًا متنوعة أمر مهم وأساسي لأمن أي مؤسسة.